How to make Android use the DNS server of your choice: Not all DNS servers are created equally

DNS servers translate domain names into IP addresses. If they fail, you can’t access websites or find results in a search engine. Diagnosing whether the DNS server is causing problems can be tricky, but the fix is quick and easy. You can change your DNS server on any Android device, including phones, Chromebooks, and the best cheap tablets.

Your internet provider chooses your default DNS server if you have the default setting still for DHCP to provide an IP address, gateway and DNS server on connecting. The issue is, your ISP can then also see exactly what sites you are visiting, or even censor sites so you cannot visit them. Note if you use a VPN, then you do bypass your ISP completely, and the VPN’s DNS server is usually used.

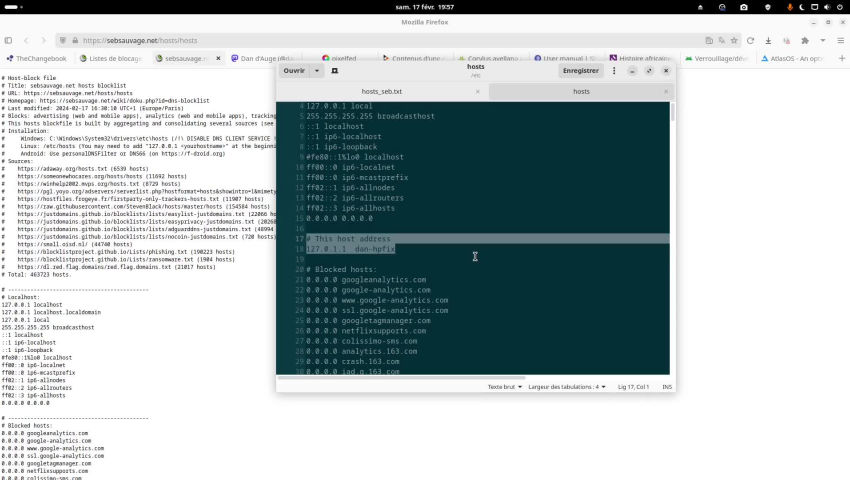

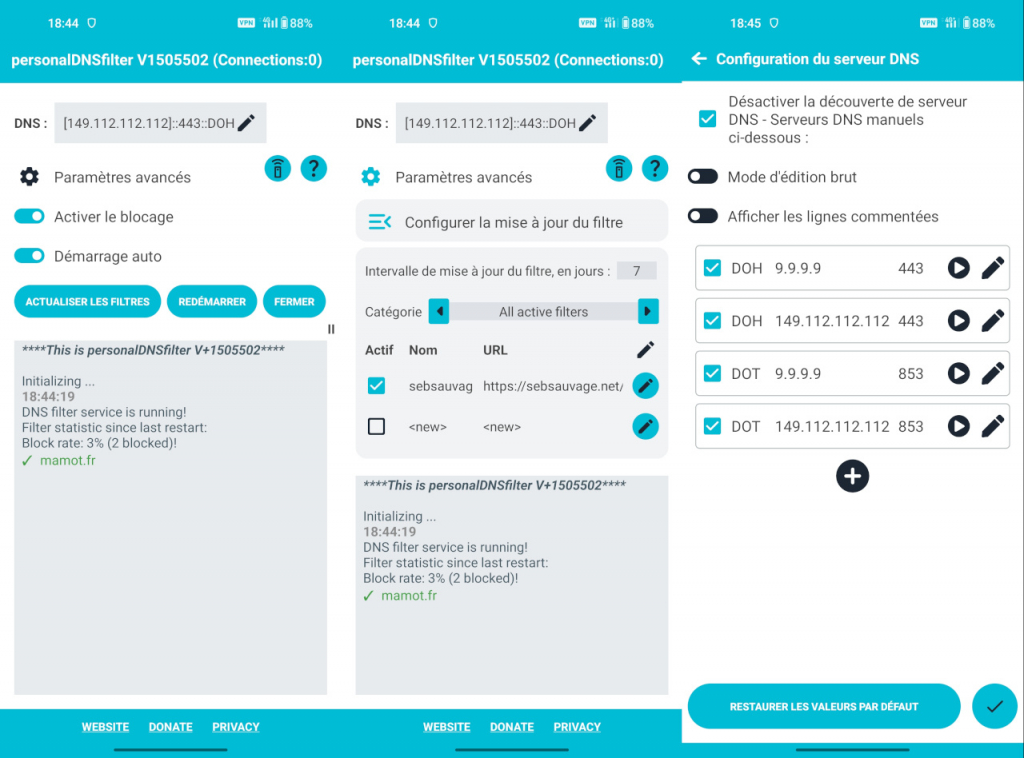

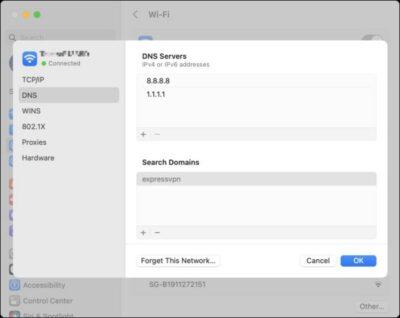

But you can pick from many other DNS servers to use. Some DNS servers are faster, some provide malware blocking and advert blocking, and some also encrypt DNS over TLS (DoT) or DNS over HTTPS (DoH).

See https://www.androidpolice.com/use-preferred-dns-server-android-tutorial/

#Blog, #DNS, #technology