Phishing vom Feinsten! ibooks.to lockt seine Nutzer mit dem angebotenen Torboox Archiv und der Sammlung von LUL.to in die Kreditkarten-Falle.

Am 23. April erschien beim Warez-Blog ibooks.to ein neuer Beitrag. In ihm bewirbt man „direkte Links für TorBoox und das neue heißbegehrte LuL.to Archiv“. Wir haben schon häufiger über den Versuch berichtet, komplette Sammlungen von früheren illegalen E-Book-Portalen gesammelt zu veröffentlichen.

Die IT-Dienstleister der Verlage lassen die Dateien jeweils sehr schnell bei den Sharehostern abusen. In der Folge löscht man sie. Der Download ist dann unmöglich. Alleine das Archiv von TorBoox umfasst mehr als 43.000 deutschsprachige E-Books, die die Betreiber gesammelt haben.

[...]

Die Macher von ibooks.to beziehungsweise lesen.to wollen den Wunsch vieler User nach genau diesem Material ausnutzen. Egal wo man den Download startet, wird man zu cript.to geleitet. Die angebotenen Inhalte seien angeblich im Usenet verfügbar.

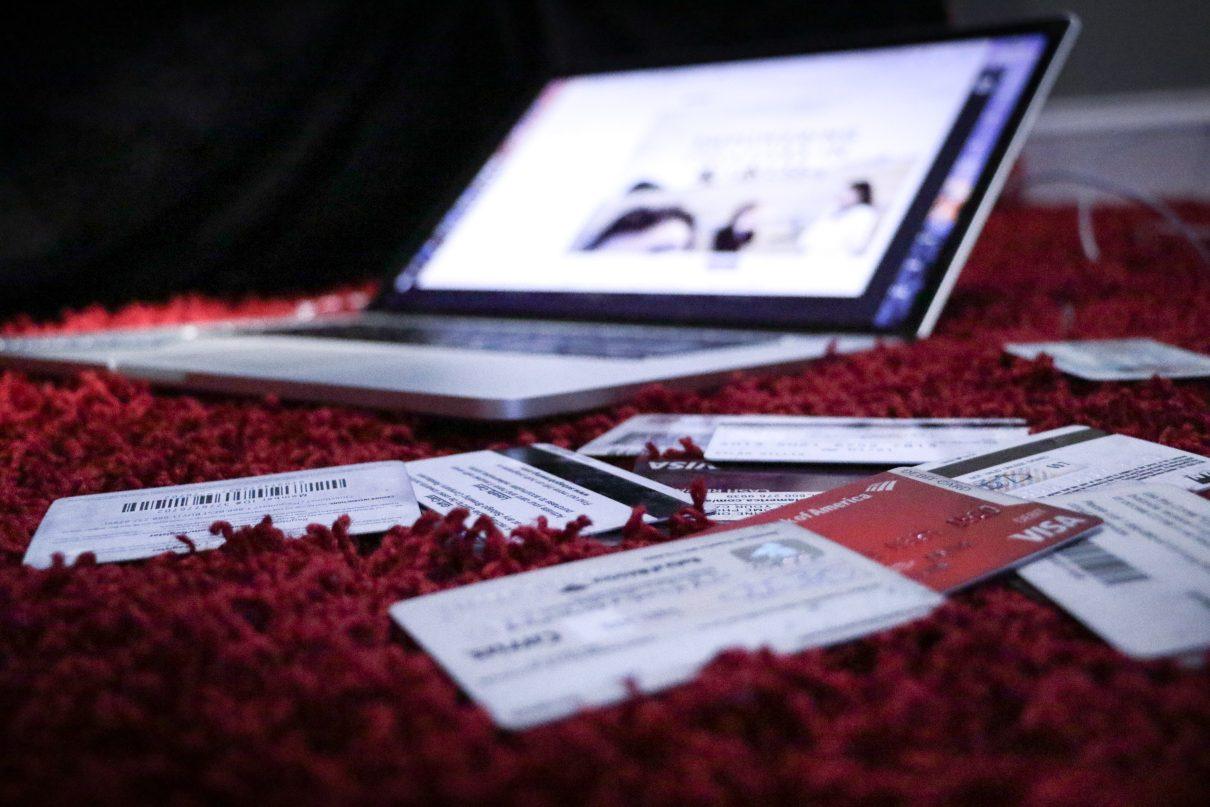

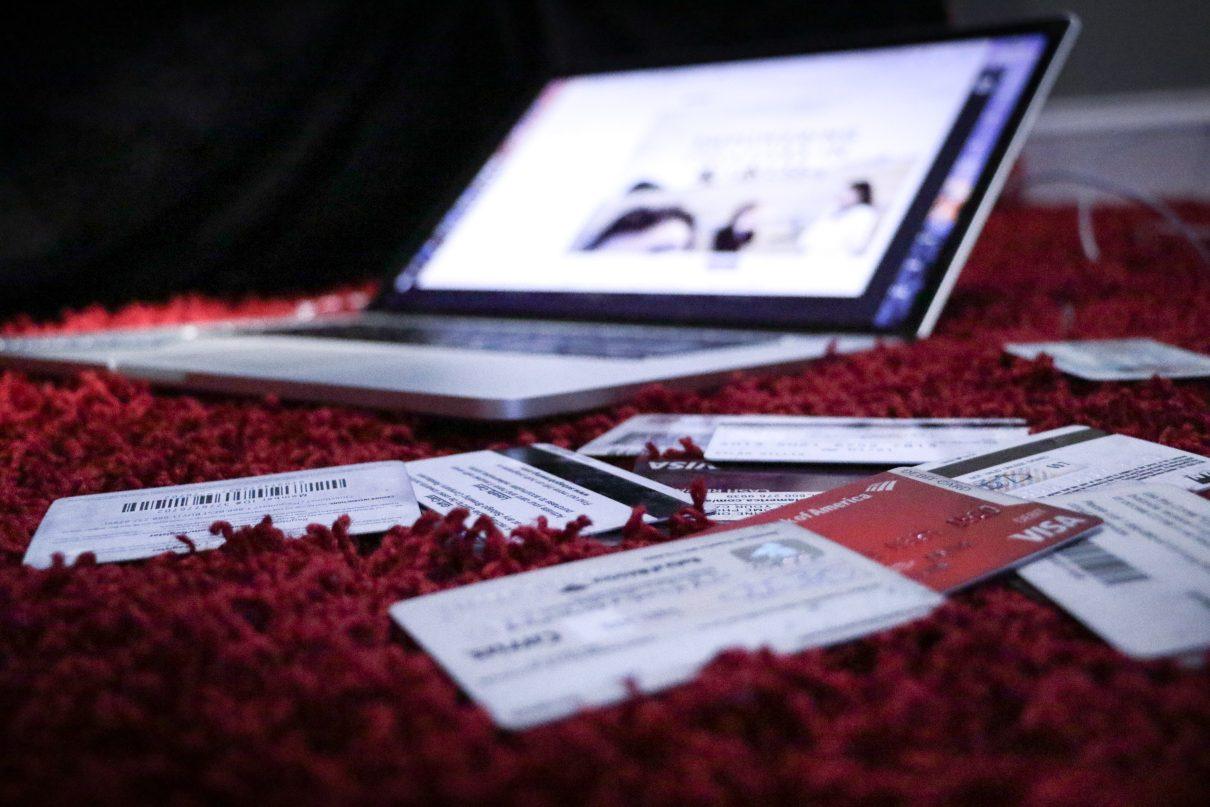

Dann folgt eine Registrierungs-Seite namens ebookaccess2022.com, die einen zur völlig überflüssigen Eingabe einer E-Mail-Adresse und eines selbst gewählten Passworts auffordert. Das Prüfportal ScamAdvisor bezeichnet ebookaccess2022.com nebst unzähligen anderen Domains als Abzocke. Dann wird man zu buzzplayz.com geschickt, wo man sogar die eigenen Kreditkartendetails angeben soll.

[...]

Das Web ist allerdings voll mit Warnmeldungen, in denen Nutzer berichten, dass von buzzplayz.com ohne jede Gegenleistung laufend weitere Beträge von ihrer Kreditkarte abgebucht wurden. Die Telefonnummer zur Kontaktaufnahme führt zu einem Call Center in San Francisco. Im Web berichten mehrere Personen unabhängig voneinander, dass über diese Nummer in der Vergangenheit innerhalb der USA Scam-Anrufe getätigt wurden. Die Telefonnummer von buzzplayz.com funktioniert, dort hat man tatsächlich eine Hotline geschaltet.

Wir haben uns just for fun von mehreren Websiten gefakte Kreditkartendetails generieren lassen, um einfach mal zu schauen, was dann passiert. Nach der erfolgreichen Eingabe der Nummer samt Ablaufdatum und Prüfziffer leitet buzzplayz.com seine Besucher automatisch zu Google.com weiter. Bei einem anderen Fake-CC-Anbieter leitete man die Besucher ohne Angabe einer Fehlermeldung zurück zur erneuten Eingabe der Daten.

[...]

Aufgabe des Affiliate-Programms von Usenet.nl problematisch

Es ist klar, dass sich der Untergrund etwas einfallen lassen muss, jetzt wo das Affiliate-Programm von usenet.nl nicht mehr aktiv ist. Aber das hier ist schlichtweg Betrug. Es ist wirklich nicht mehr grenzwertig. Es ist echt kriminell, was die Blogbetreiber da mit ihren Usern treiben!

Bildquelle: Dylan Gillis, thx!, Lizenz