Hier hat sich jemand ja richtig Mühe gegeben.

Und dafür nur 1350€?

Nun, freut euch auf eine tolle Collage😃

Ein paar blöde #Fehler hat er dann doch gemacht:

Was ist #Google, #bing oder #Yahoo?

Was sind #Virenscanner?

Und warum hebt er das Geld nicht direkt selber ab?

Immerhin, der gute Rat am Schluss, der ist garnicht so verkehrt😃

Originaltext:

Hallo!

Leider habe ich schlechte Nachrichten für dich.

Vor einigen Monaten ist es mir gelungen, vollständigen Zugriff auf alle Geräte zu erlangen, die du täglich zum Surfen im Internet verwendest.

Danach habe ich mit der umfangreichen Überwachung und Verfolgung all deiner Aktivitäten begonnen.

Ich bin ziemlich stolz auf mich. Willst du wissen, wie ich es geschafft habe, mir Zugang zu deinen Geräten zu verschaffen?

Zunächst einmal habe ich Hackern den Zugang zu verschiedenen E-Mail-Konten abgekauft (im Darknet ist das heute kein Problem).

Mit den Anmeldedaten war es ganz einfach, mich auf deinem E-Mail-Konto anzumelden.

Nach nur einer Woche habe ich es geschafft, Trojaner auf den Betriebssystemen deiner Geräte zu installieren. Und damit meine ich wirklich ALLE Geräte, die du nutzt.

Um ehrlich zu sein, war das gar nicht so schwierig (danke, dass du die Links in deinem Posteingang so unvorsichtig geöffnet hast).

Ich weiß, ich bin ein Genie. 1_1

Mithilfe der Trojaner kann ich jetzt auf deine Geräte zugreifen. Natürlich auch auf die Webcam und Tastatur deines Laptops und die Kamera in deinem Smartphone.

Natürlich habe ich die Chance genutzt und deine persönlichen Daten, Fotos und anderen Informationen, einschließlich des Browserverlaufs, auf meinen Cloud-Server übertragen.

Außerdem habe ich mir vollständigen Zugang zu all deinen sozialen Netzwerken und Messengern verschafft.

Dadurch konnte ich einen gründlichen Blick auf deine Chatverläufe werfen und alle Kontakte aus deiner Kontaktliste kopieren.

Meine Trojaner basieren auf Treibern, die unaufhörlich ihre Signaturen aktualisieren und dadurch nicht von deiner Antiviren-Software erkannt werden können.

Herbey, ich glaube, dass du jetzt endlich begreifst, auf was ich hinaus will ...

Als ich deine Geräte durchsucht habe, habe ich natürlich auch herausgefunden, dass du ein echter Porno-Fan bist.

Du hast definitiv Spaß mit deinen Filmchen! Das ist mir klar.

Ich habe eine nette kleine Kollage aus den versauten Szenen zusammengestellt, die du dir gerne ansiehst ...

und natürlich auch die Aufnahmen deiner Kamera mit eingebaut. Damit kann jeder sehen, was für ein notgeiler Typ du bist!

Ich brauche nur ein paar Mausklicks, um die Zusammenstellung deiner Orgien deinen Freunden, Arbeitskollegen und Familienmitgliedern zu schicken.

Ich kann die aufgezeichneten Videos von deinen Orgasmen natürlich auch ganz einfach komplett öffentlich machen.

Warum eigentlich nicht? Dann kannst du gleich selbst zum Pornostar werden!

Ich glaube, dass du es lieber vermeiden würdest, dass diese dreckigen Aufnahmen an die Öffentlichkeit kommen.

Gerade wenn man bedenkt, welche perversen Sex-Videos du dir so ansiehst. Du weißt genau, was ich meine. Das Ganze könnte für dich in einer riesigen Katastrophe enden.

Du hast nur noch eine Möglichkeit, diese heikle Situation auf eine friedliche Weise zu lösen:

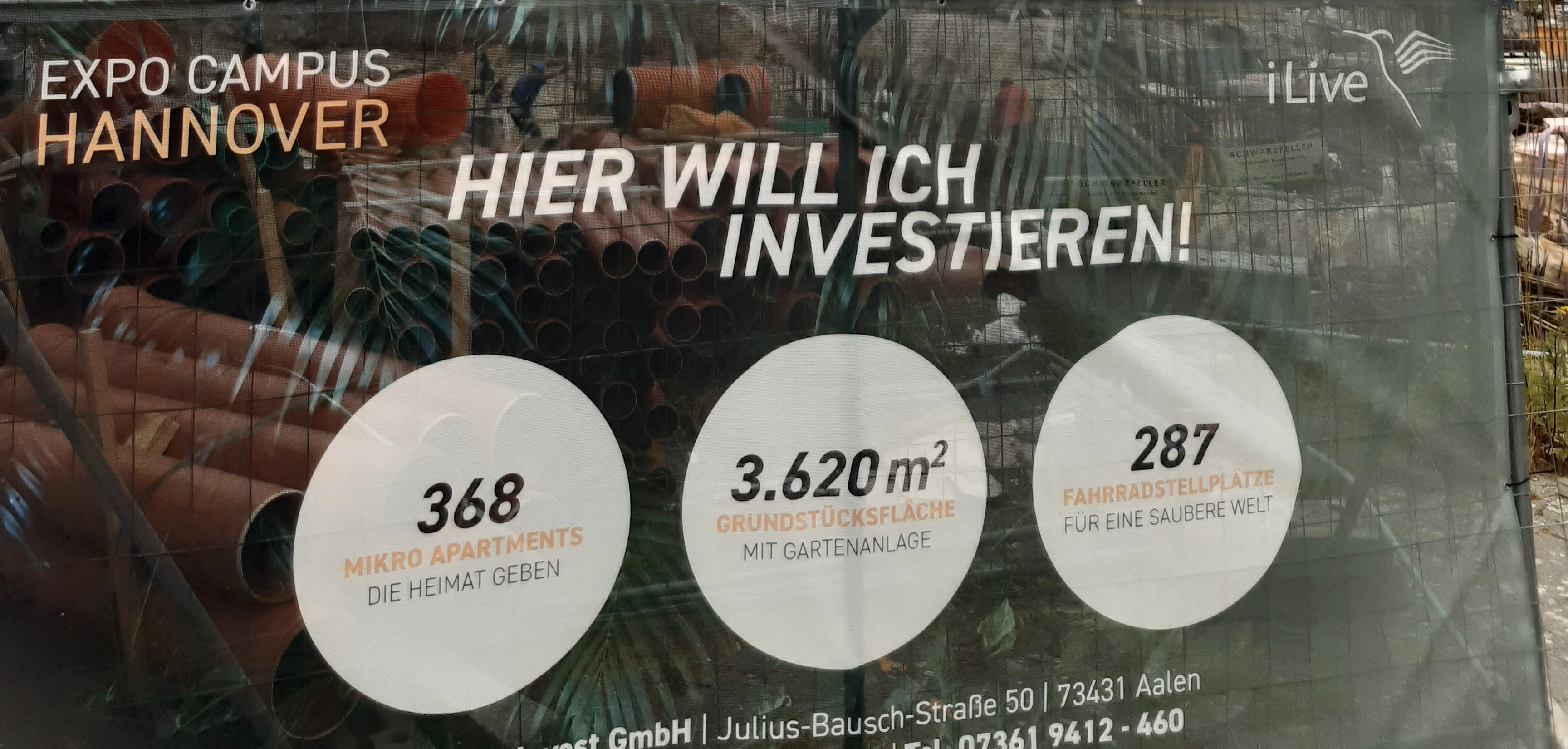

Du musst 1350 Euro auf mein Konto überweisen. Damit meine ich den Gegenwert in Bitcoin, je nachdem, wie der Wechselkurs ist, wenn du den Transfer durchführst.

Sobald die Bitcoin auf meiner Wallet sind, werde ich das ganze Material sofort zerstören. Dann werden diese schmutzigen Aufnahmen ein für alle Mal von den Servern gelöscht.

Danach kannst du davon ausgehen, dass du nie wieder etwas von uns hören wirst. Du hast mein Wort. Ich werde die Trojaner deaktivieren und von deinen Geräten löschen. Mach dir keine Sorgen.

Ich breche meine Versprechen nie.

Ich will wirklich nicht viel ... eigentlich mache ich es dir ganz schön einfach, unbeschadet aus diesem Schlamassel zu kommen.

Vor allem da die Überwachung deiner Geräte ganz schön viel Zeit in Anspruch genommen hat.

Falls du keine Ahnung hast, wie man Bitcoin kauft und transferiert, musst du nur kurz im Internet nachsehen.

Auf Google, Yahoo oder Bing wirst du schnell eine passende Anleitung finden.

Meine Bitcoin-Adresse lautet wie folgt: 1BkrCv26hrNBoGoFQ1bCQ7XxpcW5H7evCB

Ein wichtiger Hinweis:

Du hast genau 48 Stunden. Der Timer beginnt genau jetzt mit dem Öffnen dieser E-Mail. Beeile dich besser.

Denke nicht einmal daran, Dummheiten zu begehen:

¡Versuche nicht, mir zu antworten (diese E-Mail wurde von mir in deinem Posteingang erstellt und wurde nicht mit einer echten Absenderadresse verfasst).

¡Versuche nicht, dich mit der Polizei oder anderen Sicherheitsdiensten in Verbindung zu setzen. Und denke nicht einmal daran,

darüber mit deinen Freunden zu sprechen. Sobald ich herausfinde, dass du mit irgendjemandem redest, werde ich dein perverses Video sofort veröffentlichen.

Glaub mir, dafür braucht es jetzt nur noch ein paar Mausklicks.

¡Denke nicht einmal daran, zu versuchen, mich zu finden - das ist völlig nutzlos. Denk daran, alle Bitcoin-Transaktionen bleiben völlig anonym.

¡Versuche auch nicht, die Betriebssysteme deiner Geräte neu zu installieren oder deine Geräte auszuschalten.

Das wird nicht zum Erfolg führen. Ich habe bereits alle Videos auf meinen Remote-Servern als Backup gespeichert.

Gute Neuigkeiten. Es gibt einige Dinge, über die du dir keine Sorgen machen musst:

¡Dein Geldtransfer wird meine Bitcoin-Wallet erreichen ... jedenfalls wenn du keinen Fehler machst

- Denke immer daran, ich kann Alles, was du tust, sehen. Nach Abschluss der Übertragung bekomme ich sofort eine Benachrichtigung

(mein Trojaner verwendet eine Fernsteuerungsfunktion, die ähnlich wie Zoom funktioniert)

¡Ich werde deine Videos nicht im Internet veröffentlichen, wenn du das Geld überwiesen hast

- Mein Wort, ich habe weder die Absicht noch ein Interesse daran, dir weiterhin das Leben schwer zu machen.

Wenn ich das wirklich wollte, wäre es schon längst geschehen, ohne dass ich dich je gewarnt hätte!

Alles kann auf friedliche und gerechte Weise geregelt werden!

Und noch etwas ... sorge dafür, dass du nicht mehr in solche Vorfälle verwickelt wirst!

Mein guter Rat: Ändere regelmäßig alle deine Passwörter.